Introdução Em fevereiro de 2026, a equipe de threat intelligence da ZenoX identificou durante atividade de hunting uma família de malware ainda desconhecida, classificada internamente como VENON devido a menções dele no código, porém com N mesmo. A amostra foi inicialmente…

Quando Pesquisas Se Tornam Ferramentas para Ataques

Uma situação chamou nossa atenção recentemente, um estudo conduzido pela URLhaus, reconhecida como organização especializada em combate a ameaças digitais e tracking de Malwares, acabou sendo utilizado de maneira maliciosa. A pesquisa, que originalmente visava identificar e melhorar os tempos de…

Usuários do Homebrew no macOS São Alvo de Campanha de Roubo de Dados

Uma sofisticada campanha de stealer recentemente vem causando preocupação entre usuários do macOS. O alvo são pessoas que buscam instalar o Homebrew, um popular gerenciador de pacotes de código aberto amplamente utilizado em sistemas macOS e Linux para instalação de software…

Como Hackers estão utilizando IA para descobrir Zero Days

Durante nosso monitoramento em fóruns da dark web, identificamos um caso particular que chamou nossa atenção quando um threat actor compartilhou detalhadamente sua metodologia de utilização de um projeto open source, originalmente desenvolvido para proteção de sistemas LLM, para identificar falhas…

Suposto Banco de Dados do FGTS É Colocado À Venda

Foi publicado ontem, pelo usuário Sorb, no fórum de crimes cibernéticos “breachforums”, a comercialização de um suposto banco de dados contendo informações sensíveis do sistema do Fundo de Garantia do Tempo de Serviço (FGTS) do Brasil. O FGTS é um sistema…

Novo Golpe de SMS dos Correios

Na última semana, um antigo golpe voltou a circular no Brasil com muita força. Golpistas enviam mensagens falsas em nome dos Correios, alegando que uma encomenda está retida na alfândega. Diversos relatos de pessoas que receberam o SMS fraudulento têm sido…

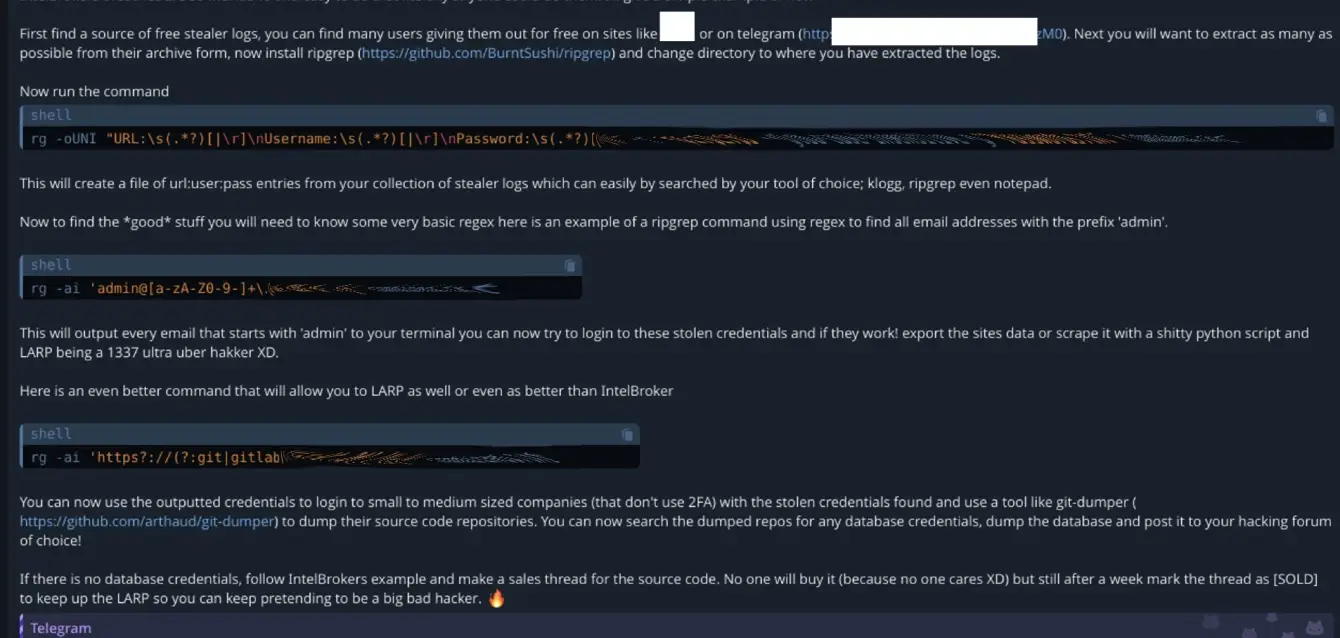

Hacker Explica como Replicar Ataques da Intelbrokers

Recentemente, nos deparamos com uma discussão alarmante em um grupo do Telegram, dedicado à comercialização de credenciais roubadas e outras atividades fraudulentas. Nesta conversa, um dos membros compartilhou um tutorial prático sobre como replicar as técnicas usadas pela conhecida operação de…

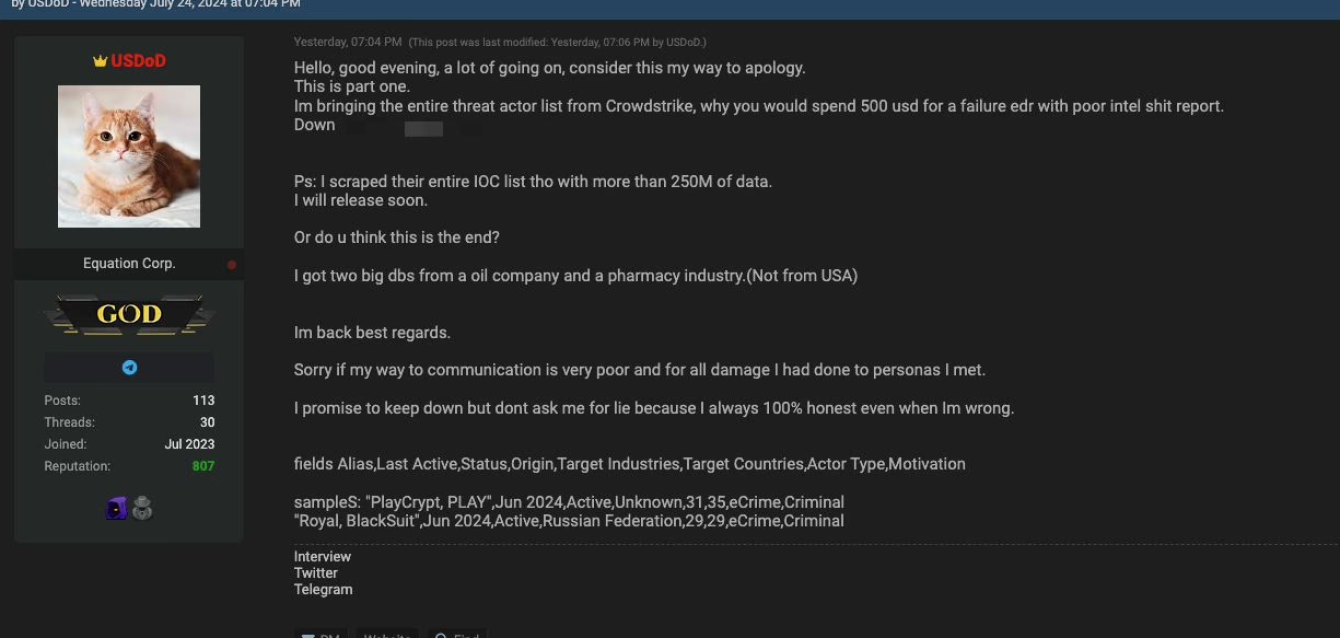

Hacker USDoD afirma ter vazado a lista de atores de ameaças da CrowdStrike

O usuário USDoD publicou no fórum de crimes cibernéticos BreachForums que obteve o que alegava ser “toda a lista de atores de ameaça” da CrowdStrike. O usuário também afirmou possuir “toda a lista de IOC [Indicadores de Comprometimento]” da CrowdStrike e…