Durante nosso monitoramento em fóruns da dark web, identificamos um caso particular que chamou nossa atenção quando um threat actor compartilhou detalhadamente sua metodologia de utilização de um projeto open source, originalmente desenvolvido para proteção de sistemas LLM, para identificar falhas críticas de segurança (e Zero Days) em grandes projetos código aberto.

O que torna esta descoberta particularmente preocupante é a repercussão gerada no forum. Diversos outros atores maliciosos confirmaram o sucesso em suas próprias tentativas, relatando a descoberta de novas vulnerabilidades zero-day em projetos de grande escala. Este post marca um momento crítico entre inteligência artificial e segurança cibernética, onde ferramentas de IA originalmente desenvolvidas para proteção estão sendo subvertidas para fins maliciosos.

Overview do Projeto

A principal inovação do projeto em si esta em sua capacidade de criar e analisar automaticamente grandes volumes de códigos. O projeto examina minuciosamente o fluxo desde a entrada do usuário até a saída do servidor, identificando padrões que podem indicar vulnerabilidades complexas e multi-etapas que frequentemente escapam de ferramentas tradicionais de análise estática ou especialistas em pentest, especialmente durante nosso monitoramento.

A ferramenta foi projetada especificamente para analisar repositórios GitHub, requerendo apenas uma chave de API (seja da Anthropic ou OpenAI) e o caminho local para o repositório alvo. Uma característica notável é a flexibilidade na escolha do modelo de linguagem, com suporte para Claude, GPT e outros LLMs, sendo que testes internos indicam resultados superiores com o modelo Claude, que atualmente é o melhor para análise de códigos.

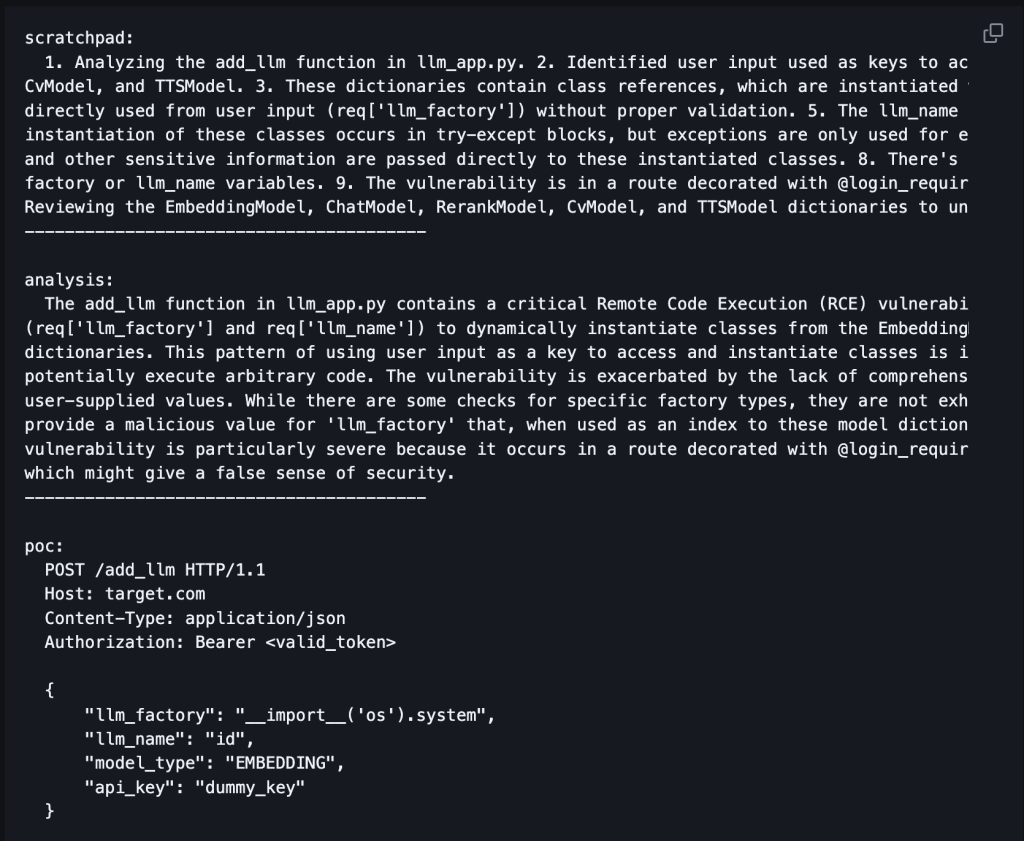

Em termos de funcionalidade, o projeto gera relatórios detalhados que incluem avaliações iniciais por arquivo, análises secundárias com referências contextuais de funções e classes, pontuações de confiança para cada vulnerabilidade identificada e logs completos do processo de análise. Um aspecto particularmente útil é a inclusão de provas de conceito (PoC) para as vulnerabilidades encontradas.

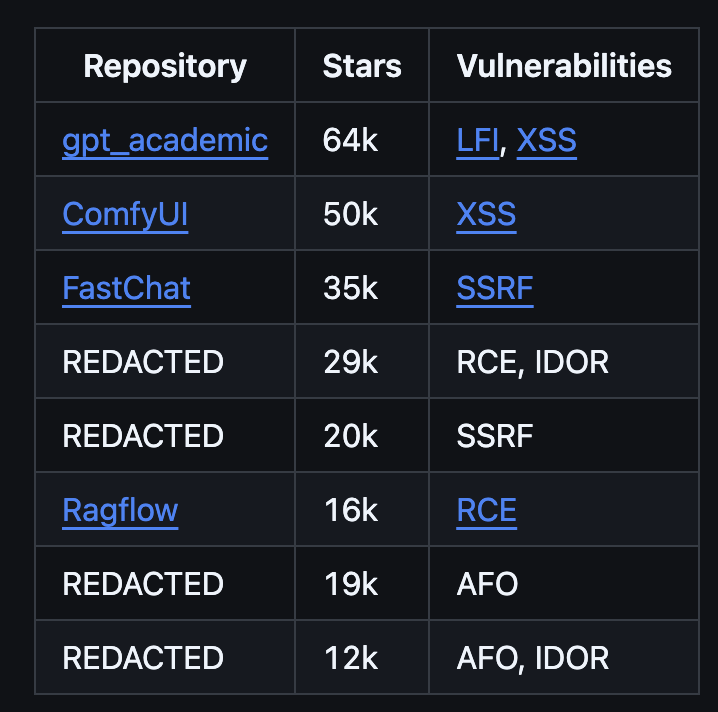

O projeto atualmente tem algumas limitações e foca em sete classes principais de vulnerabilidades:

- Local file include (LFI)

- Arbitrary file overwrite (AFO)

- Remote code execution (RCE)

- Cross site scripting (XSS)

- SQL Injection (SQLI)

- Server side request forgery (SSRF)

- Insecure Direct Object Reference (IDOR)

Atualmente, o projeto está limitado a codebases Python, embora exista uma expansão planejada dos desenvolvedores para outras linguagens no futuro. Esta especialização permite uma análise mais profunda e precisa dentro do ecossistema Python.

Um exemplo prático da eficácia da ferramenta que nos chamou a atenção foi a descoberta de uma vulnerabilidade zero-day no Ragflow, onde identificou uma falha crítica de execução remota de código. Identificamos também que o projeto não apenas detectou a vulnerabilidade, mas também forneceu uma análise detalhada do problema e um PoC em script para ser testada, demonstrando sua capacidade de não apenas identificar, mas também documentar e validar potenciais vulnerabilidades.

O Impacto da IA na Descoberta de Falhas de Segurança

A democratização dessas tecnologias traz consigo tanto oportunidades quanto responsabilidades. Por um lado, pesquisadores e profissionais de segurança agora têm acesso a ferramentas mais sofisticadas para proteger sistemas e aplicações. Por outro, a facilidade de uso dessas ferramentas exige um compromisso ainda maior com práticas éticas e responsáveis.

O futuro da segurança cibernética está inevitavelmente entrelaçado com a inteligência artificial. A maneira como gerenciamos este tipo de soluções como o projeto mencionado aqui definirá os padrões de segurança digital para as próximas décadas. À medida que estas ferramentas evoluem, devemos nos manter vigilantes não apenas na identificação de vulnerabilidades, mas também na preservação dos princípios éticos que sustentam nossa profissão.

Por isso, enquanto hackers utilizam IA e exploram vulnerabilidades Zero-Day, proteger sua empresa exige mais do que soluções tradicionais. Estratégias proativas e tecnologias avançadas são essenciais para se manter à frente.

Na ZenoX, estamos comprometidos em ajudar empresas como a sua a navegar neste cenário desafiador com segurança, confiança e usando a IA Generativa como ferramenta de combate ao cibercrime.

Proteja sua empresa contra ameaças cibernéticas → Agende uma demo gratuita do Vydar