Em 28 de fevereiro de 2026, os Estados Unidos e Israel lançaram uma ofensiva militar conjunta — denominada Operation Epic Fury (EUA) e Operation Roaring Lion (Israel) — contra alvos estratégicos no Irã, incluindo instalações nucleares, centros de comando do IRGC e compostos de lideranças do regime. A morte do Líder Supremo Aiatolá Ali Khamenei, confirmada pelo próprio governo iraniano em 1º de março, marcou um ponto de inflexão sem precedentes no conflito e desencadeou uma escalada imediata no domínio cibernético.

Desde as primeiras horas da operação cinética, operações cibernéticas ofensivas foram conduzidas em paralelo aos ataques aéreos. Fontes israelenses classificaram a ofensiva digital como o maior ciberataque já registrado, resultando no colapso quase total da conectividade do Irã — que caiu para cerca de 1–4% dos níveis normais, segundo dados da NetBlocks — na interrupção de serviços governamentais, sites de mídia estatal como a agência IRNA, e na comprometimento de aplicações civis como o app religioso BadeSaba.

Simultaneamente, o ecossistema cibernético pró-iraniano mobilizou-se em retaliação. Coletivos hacktivistas e personas alinhadas ao Estado — incluindo Handala Hack (vinculado ao MOIS), Cyber Islamic Resistance, Dark Storm Team, APT Iran e o recém-criado “Electronic Operations Room” — reivindicaram mais de 150 operações entre 28 de fevereiro e 1º de março, abrangendo ataques DDoS, defacement, wiper e operações de ransomware contra alvos israelenses e ocidentais em setores como energia, finanças, saúde e infraestrutura crítica.

Ataques direcionados

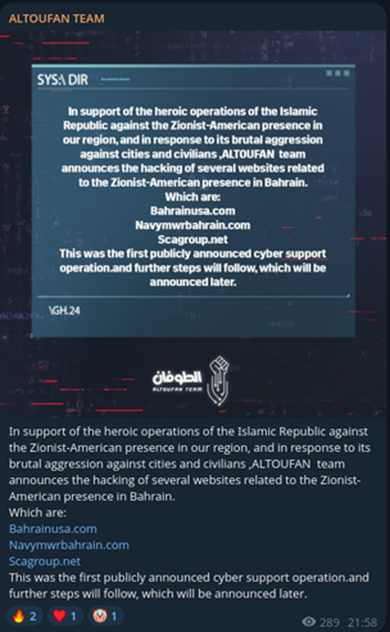

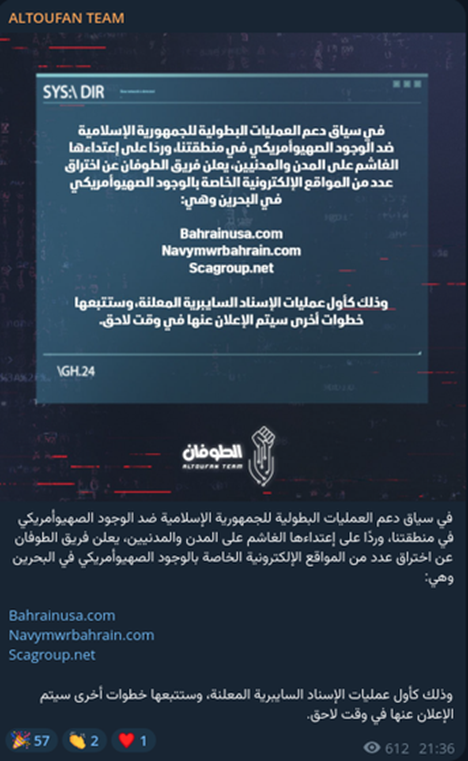

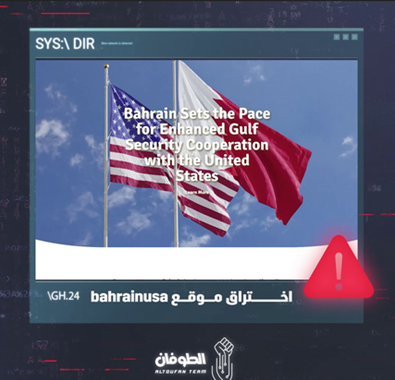

Nas horas que se seguiram ao início das operações militares conjuntas contra o Irã, canais de Telegram vinculados a coletivos hacktivistas pró-iranianos e aliados entraram em mobilização intensa, com reivindicações de ataques contra infraestrutura israelense e de países aliados sendo publicadas em ritmo acelerado. A retórica nesses espaços oscilou entre coordenação operacional e propaganda, com operadores divulgando alvos, resultados alegados e convocações para novas ações. As capturas a seguir, obtidas diretamente desses canais durante o período analisado, ilustram a natureza e a escala dessa mobilização.

“Em continuidade ao apoio às operações heroicas da República Islâmica contra a presença sionista e americana na nossa região, e em resposta à sua agressão brutal contra cidades e civis, a equipe “Al-Toufan” anuncia a invasão (hackeamento) de vários sites eletrônicos ligados à presença sionista e americana no Bahrein, que são:

Bahrainusa.com

Navymwrbahrain.com

Scagroup.net

Isso faz parte das operações de apoio cibernético em andamento, e outras etapas serão seguidas, que serão anunciadas oportunamente.”

o Altoufan Team reivindica o comprometimento de três websites vinculados à presença norte-americana no Bahrein, classificando a ação como sua primeira operação de suporte cibernético público ao Irã.

A seleção de alvos é estrategicamente coerente com a narrativa do grupo: Bahrainusa.com é o portal oficial da Embaixada do Reino do Bahrein em Washington, voltado à promoção das relações diplomáticas bilaterais EUA–Bahrein; Navymwrbahrain.com é o site oficial do programa de Morale, Welfare and Recreation (MWR) da Marinha dos Estados Unidos na Naval Support Activity (NSA) Bahrain, base que abriga a 5ª Frota da U.S. Navy no Golfo Pérsico; e Scagroup.net, associado a operações de apoio na região. Os alvos refletem a intenção de atingir símbolos da presença militar e diplomática americana no Golfo — um dos eixos centrais da retórica do grupo. A mensagem encerra com a promessa de novas operações, sinalizando que a campanha estava em fase inicial de escalada.

Ataque à sistemas de controle e SCADA

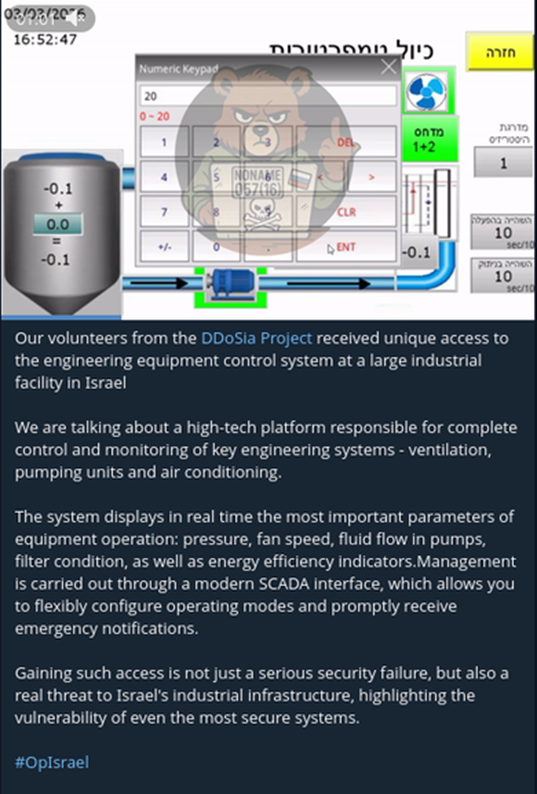

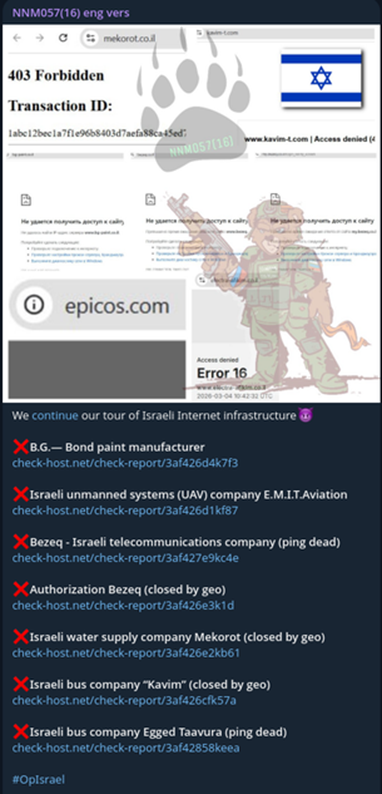

Em uma escalada significativa no nível de sofisticação e impacto potencial das operações, o Altoufan Team passou a reivindicar o comprometimento de sistemas SCADA (Supervisory Control and Data Acquisition), migrando de ataques de negação de serviço para tentativas de acesso a ambientes de controle industrial. Paralelamente, o grupo russo NoName057(16) também divulgou evidências de ações contra sistemas de controle vinculados a infraestrutura israelense, reforçando o padrão de convergência operacional entre atores pró-iranianos e pró-russos observado ao longo do conflito.

“Nós invadimos infraestruturas vitais da Jordânia. Há mais de um mês, após identificarmos com sucesso, conseguimos penetrar na rede interna da empresa de silos da Jordânia. Por meio de um ponto fraco de segurança, obtivemos acesso interno à rede e nos estabelecemos lá. Depois de entrar na rede interna, identificamos e mapeamos várias partes importantes do sistema, incluindo: sistema de controle de silos e gerenciamento de estoques, sistema de pesagem, balanças, sistemas de energia solar e acesso às câmeras.

O que fizemos? Por exemplo, aumentamos gradualmente a temperatura dos silos do norte (Irbid) para que o trigo armazenado estragasse. Se esse processo continuar, cerca de 75 mil toneladas de trigo — o equivalente ao consumo de três meses do país com 12 milhões de habitantes — serão desperdiçadas. Também invadimos a rede elétrica que alimenta os silos, desligamos o sistema de emergência e os sistemas de refrigeração, além de enfraquecer as câmeras de vigilância para dificultar a identificação.“

Na primeira imagem, o grupo russo NoName057(16), por meio de voluntários do projeto DDoSia, reivindica acesso a um sistema de controle de engenharia de uma instalação industrial em Israel. A captura de tela exibe uma interface SCADA com textos em hebraico, teclado numérico e parâmetros de monitoramento em tempo real — incluindo pressão, velocidade de ventiladores, vazão de bombas e indicadores de eficiência energética — consistentes com sistemas de gestão de infraestrutura predial (ventilação, bombas e climatização). O grupo enquadra a ação como uma ameaça concreta à infraestrutura industrial israelense sob a hashtag #OpIsrael.

Na segunda imagem, o mesmo grupo detalha uma campanha mais ampla de negação de serviço contra alvos israelenses de múltiplos setores, acompanhada de capturas de indisponibilidade e relatórios do check-host.net como comprovação. Entre os alvos reivindicados estão a Mekorot, principal empresa de abastecimento de água de Israel; a Bezeq, maior operadora de telecomunicações do país; as empresas de transporte público Kavim e Egged Taavura; a E.M.I.T. Aviation, fabricante de sistemas aéreos não tripulados (UAVs); e a Bond, do setor industrial. A amplitude e a diversidade setorial dos alvos — água, telecomunicações, transporte, defesa e indústria — evidenciam uma abordagem deliberada de pressão sobre múltiplos pilares da infraestrutura crítica israelense.

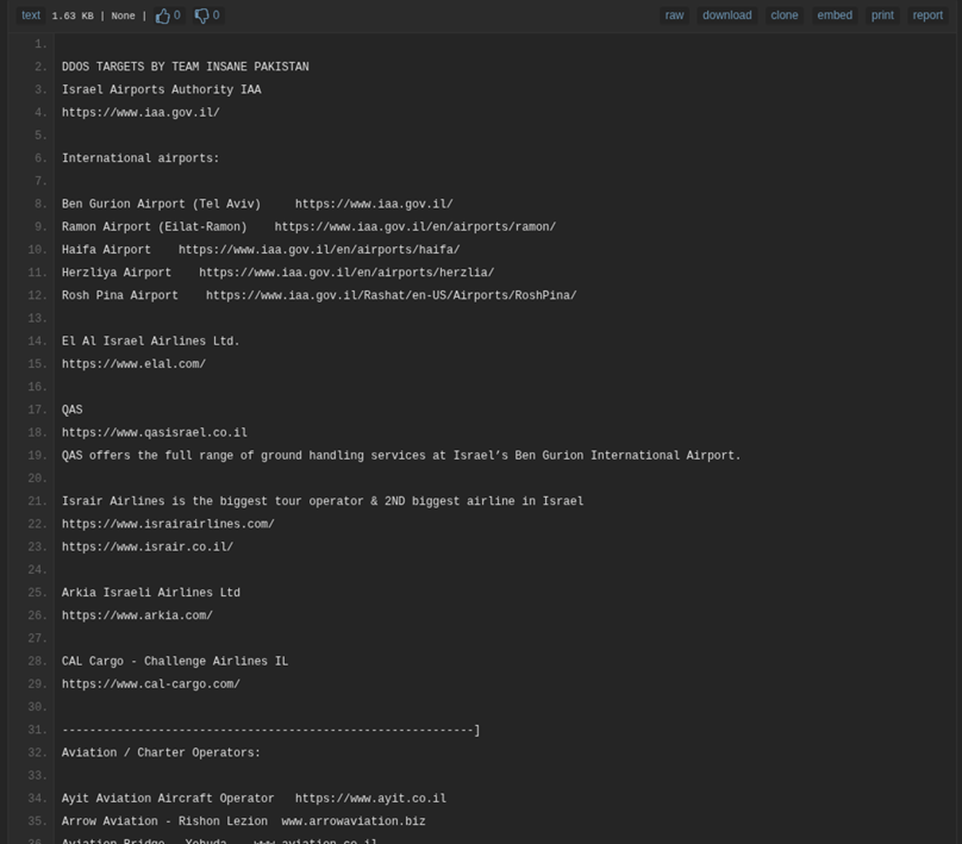

Abaixo, uma lista de alvos de DDoS compilada pelo grupo Team Insane Pakistan e distribuída via pastebin, focada exclusivamente no setor de aviação israelense. O documento enumera URLs da Autoridade Aeroportuária de Israel (IAA), de aeroportos internacionais como Ben Gurion, Ramon, Haifa, Herzliya e Rosh Pina, além de companhias aéreas como El Al, Israir, Arkia e CAL Cargo. A lista se estende ainda a operadores de aviação e charter, indicando um mapeamento sistemático de toda a cadeia do setor aéreo israelense como superfície de ataque. A organização estruturada dos alvos por categoria sugere um esforço de reconhecimento prévio destinado a orientar campanhas coordenadas de negação de serviço.

Venda de dados em fórums:

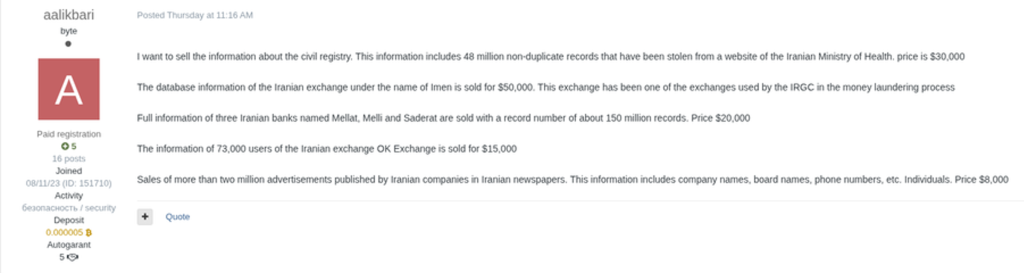

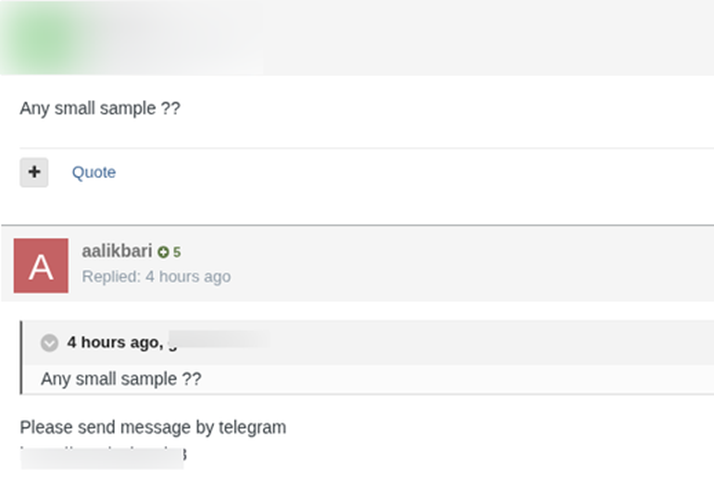

A equipe de Threat Intelligence da ZenoX identificou, em fórum underground de compra e venda de dados, uma publicação do threat actor “aalikbari” ofertando múltiplos conjuntos

de dados iranianos comprometidos.

Entre os lotes anunciados estão 48 milhões de registros civis extraídos do Ministério da Saúde do Irã (US$ 30.000), bases de dados da exchange iraniana Imen — apontada pelo próprio ator como vinculada a operações de lavagem de dinheiro do IRGC — (US$ 50.000), informações completas de aproximadamente 150 milhões de registros dos bancos iranianos Mellat, Melli e Saderat (US$ 20.000), dados de 73.000 usuários da exchange OK Exchange (US$ 15.000) e mais de dois milhões de registros comerciais publicados em jornais iranianos, incluindo nomes de empresas, diretores e telefones (US$ 8.000). A ZenoX iniciou contato direto com o threat actor visando verificar a autenticidade e a extensão dos dados ofertados, como parte do processo de validação de inteligência para este relatório, abaixo, segue parte da conversa onde conseguimos o contato do threat actor:

Após o contato inicial no fórum, a interação com o threat actor migrou para o Telegram. Na conversa acima, o ator compartilha amostras dos dados anunciados, enviando arquivos nomeados de forma consistente com os lotes ofertados, o threat actor afirma estar prestes a deixar o Irã e solicita urgência na negociação, alegando dificuldade severa de conexão à internet — relato coerente com o blackout quase total imposto ao país desde o início das operações militares em 28 de fevereiro. A declaração reforça a possibilidade de que o ator opera de dentro do território iraniano e que o colapso da infraestrutura de telecomunicações está afetando diretamente a capacidade de operação de threat actors baseados no país, segundo o threat actor ainda via forum, o pagamento é via Monero.

Análise dos arquivos:

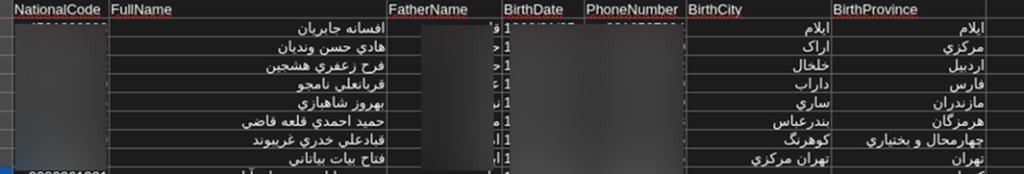

A equipe de Threat Intelligence da ZenoX conduziu a análise das seis amostras recebidas do threat actor, a verificação revelou dados estruturados e consistentes em todos os arquivos, sugerindo origem em sistemas reais. A seguir, o resumo da análise por amostra:

O arquivo melli.txt contém registros do Banco Melli, com campos de código nacional (equivalente ao CPF iraniano), número de cartão bancário, nome completo, data de nascimento e telefone celular. Os números de cartão seguem o prefixo 6037, consistente com o padrão BIN de instituições financeiras iranianas.

O arquivo saderat.txt apresenta registros do Banco Saderat, incluindo número de conta, nome completo, número de cartão, telefone e identificador de agência bancária — estrutura compatível com extração direta de sistemas internos da instituição.

O arquivo mellat.txt é o mais detalhado entre as amostras bancárias, contendo código nacional, número de conta, nome completo, nome do pai, número de identidade, data de nascimento, número de cartão e telefone celular — um conjunto de dados suficiente para viabilizar fraudes financeiras e roubo de identidade em larga escala.

O arquivo sample.csv contém aproximadamente 2.000 registros de cidadãos iranianos com código nacional, nome, nome do pai, data de nascimento, telefone, cidade e província de nascimento — consistente com dados do registro civil mencionados no anúncio original.

O arquivo rrk.csv possui 69 registros de anúncios oficiais de empresas iranianas publicados em jornais, contendo razão social, dados de diretores, números de identidade e detalhes de registro societário — compatível com o lote de dados comerciais ofertado pelo ator.

Por fim, o arquivo files.txt consiste em uma listagem de mais de 30.000 arquivos e bases de dados em posse do threat actor, indicando um acervo massivo de dados comprometidos que extrapola significativamente o escopo iraniano. A consistência dos formatos, a presença de campos sensíveis em padrões reconhecíveis do sistema financeiro e civil iraniano, e a coerência interna dos dados indicam, na avaliação preliminar

MuddyWater – infecções detectadas:

Em uma análise da ZenoX analisou uma amostra referente ao APT iraniano (MuddyWater), com uma cadeia de execução: O binário inicial cria um processo em modo suspenso (T1055 — Process Injection) invocando pythonw.exe a partir de um diretório temporário, e em seguida injeta dados nesse processo remoto para executar um script Python (main.py) via interpretador dropado (T1059.006 — Python Execution). Essa abordagem de empacotar um interpretador Python legítimo com o payload é consistente com o tradecraft documentado do MuddyWater em campanhas recentes.

Arquivos dropados: A amostra extrai um ecossistema Python completo no diretório %TEMP%, incluindo python.exe, pythonw.exe, python312.dll, libcrypto-3.dll, libssl-3.dll, sqlite3.dll, vcruntime140.dll, entre outras DLLs e módulos .pyd. O arquivo python.exe dropado foi classificado como Downloader.Sheloader por pelo menos um motor antivírus (1/26), enquanto libcrypto-3.dll disparou correspondência em regras YARA (T1105 — Ingress Tool Transfer).

Comunicação C2: A amostra estabelece comunicação com o domínio mazafakaerindahouse[.]info, registrado apenas 6 dias antes da análise (T1583.001 — Acquire Infrastructure: Domains), resolvendo para o IP 149.33.7.161 (Estados Unidos). A conexão é realizada via porta 443/TCP pelo processo pythonw.exe, enviando tráfego em porta HTTP padrão porém sem headers HTTP convencionais — indicativo de protocolo customizado ou tunelamento sobre HTTPS.

Técnicas evasivas e capacidades adicionais: O malware demonstra capacidades de anti-análise e evasão, incluindo consulta a informações de kernel debugger, tentativa de geolocalização do host, presença de shellcode ofuscado (T1140), marcação de arquivos para deleção (limpeza de rastros), compressão/descompressão em runtime, codificação Base64, manipulação de tokens de acesso, modificação de registros e injeção de código via API CreateThread. O conjunto de capacidades é consistente com um loader/downloader projetado para estabelecer acesso inicial persistente e baixar payloads de segundo estágio, tal campanha também foi analisada pela empresa Group-IB.

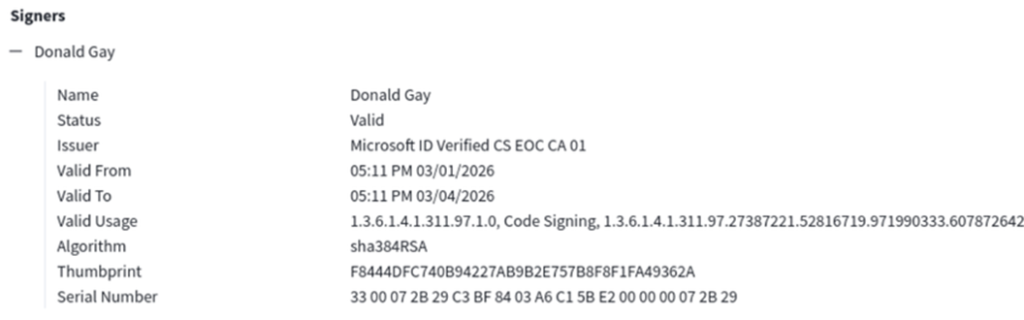

Um detalhe que merece destaque é a assinatura digital presente nos artefatos do cluster. Os binários associados à campanha utilizam um certificado de code signing emitido em nome de “Donald Gay”, válido por apenas 3 dias — de 01/03/2026 a 04/03/2026 — coincidindo exatamente com o período imediato pós-assassinato de Khamenei e início da retaliação iraniana. O certificado, emitido pela autoridade Microsoft ID Verified CS EOC CA 01 com algoritmo sha384RSA e status válido, foi obtido através do programa de verificação de identidade da Microsoft para code signing — um mecanismo legítimo abusado pelos operadores para conferir aparência de legitimidade aos payloads.

A escolha do nome “Donald Gay” é uma provocação deliberada ao presidente norte-americano Donald Trump,

Análise de tráfego:

A requisição é um GET para o caminho /a2ea4d41-3c8b-5b78-ab46-e14bf6af7383/lock1 no host mazafakaerindahouse[.]info. A estrutura do URI é notável: utiliza um UUID como identificador — provavelmente gerado por host ou sessão — seguido do endpoint /lock1, sugestivo de um mecanismo de check-in ou polling para recebimento de tarefas. O User-Agent Python-urllib/3.12 confirma que a comunicação é originada pelo interpretador Python 3.12 dropado pelo malware, sem qualquer esforço de spoofing de User-Agent — um indicador útil para regras de detecção.

O servidor C2 opera sobre nginx/1.18.0 (Ubuntu) e responde com HTTP 404 em formato JSON (Content-Type: application/json), com o corpo {“code”:404,”success”:false,”message”:”File not found”}. Apesar do código 404, a resposta estruturada em JSON com campos padronizados (code, success, message) e o header Access-Control-Allow-Origin: indicam que o servidor é uma aplicação web customizada — não um simples webserver retornando erro padrão. O 404 provavelmente indica ausência de tasking pendente para o implante naquele momento, caracterizando um padrão clássico de C2 baseado em polling.

Análise de infraestrutura:

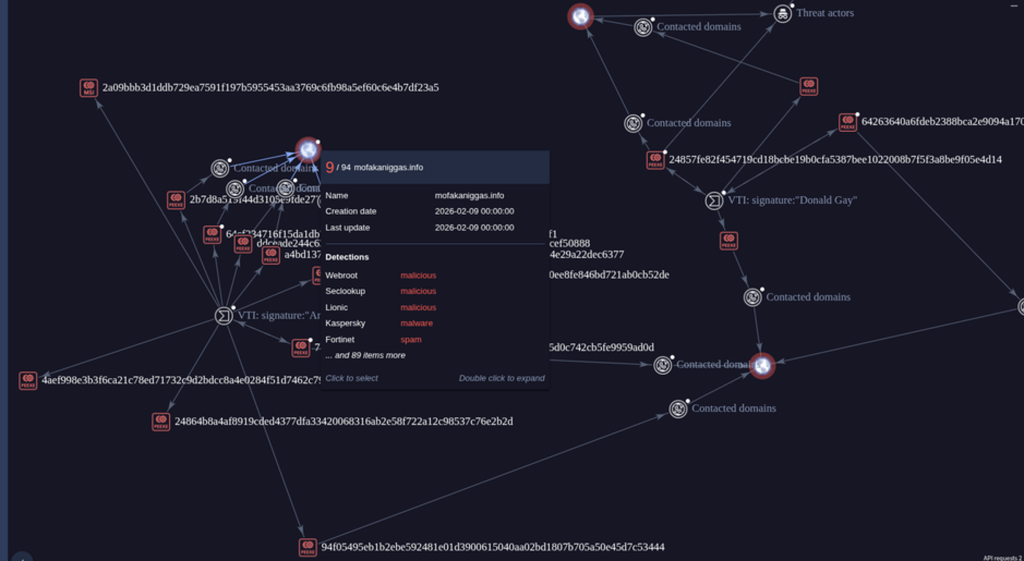

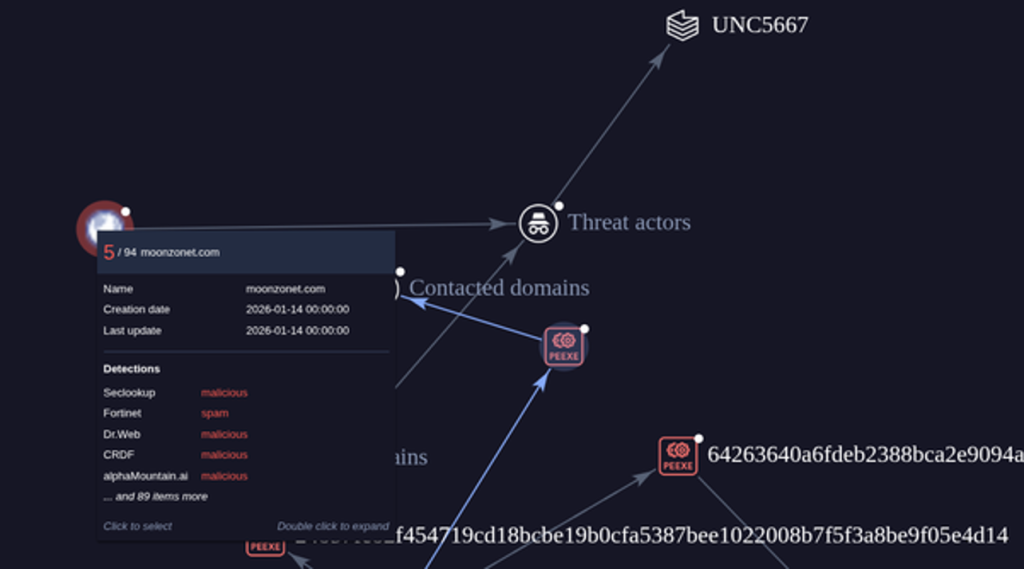

A análise de Cluster de relacionamento revela uma infraestrutura e artefatos maliciosos interconectados que amplia significativamente o escopo da campanha identificada.

O nó central visível no grafo é o domínio mofakaniggas[.]info, registrado em 9 de fevereiro de 2026 — aproximadamente três semanas antes do início das operações cinéticas — e classificado como malicioso por múltiplos motores de detecção, incluindo Webroot, Seclookup, Lionic, Kaspersky e Fortinet (9 detecções em 94 verificações).

Este domínio constitui uma segunda infraestrutura de C2 vinculada à mesma campanha, operando em paralelo ao mazafakaerindahouse[.]info já documentado na análise anterior — ambos seguindo o padrão de nomeação provocativa e registro recente que caracteriza a preparação de infraestrutura descartável pelo MuddyWater.

O grafo expõe uma rede de pelo menos dez executáveis PE (peexe) conectados a esse domínio por meio de relações “Contacted domains”, incluindo um arquivo MSI (hash iniciado por 2a09bbb3d1ddb…), o que sugere o uso de instaladores como vetor de entrega — uma técnica documentada em campanhas anteriores do grupo. Múltiplos hashes adicionais irradiam a partir do nó central, cada um com suas próprias conexões a domínios contatados, formando uma topologia em estrela típica de operações com infraestrutura C2 compartilhada entre variantes de payload.

No lado direito do grafo, observa-se um segundo agrupamento de artefatos vinculados por relações de “Contacted domains” adicionais e assinaturas VTI, incluindo a regra “Donald Gay”, que funciona como pivot de clusterização para amostras comportamentalmente similares. As múltiplas camadas de domínios contatados visíveis na extremidade direita do grafo sugerem que a campanha opera com infraestrutura C2 rotativa, com diferentes amostras comunicando-se com diferentes domínios — uma prática de resiliência operacional que dificulta o bloqueio completo da campanha por meio de um único indicador.

A amplitude do cluster — múltiplos binários, dois ou mais domínios C2, uso de formatos variados de entrega (PE, MSI), e registro de infraestrutura com semanas de antecedência — reforça a avaliação de que se trata de uma operação planejada e coordenada pelo MuddyWater, com preparação prévia ao conflito e escalada de atividade no momento da ofensiva militar.

IOC’s:

Domínios C2

mazafakaerindahouse[.]info

mofakaniggas[.]info

lecturegenieltd[.]pro

meetingapp[.]site

afterworld[.]store

girlsbags[.]shop

onlinepettools[.]shop

web14[.]info

web27[.]info

Endereços IP:

149.33.7.161 (C2 — mazafakaerindahouse[.]info — Estados Unidos)

URLs maliciosas:

hxxps://meetingapp[.]site/webexdownload (ClickFix — download de payload)

hxxps://mofakaniggas.info

hxxp://moonzonet.com

hxxps://mazafakaerindahouse.info

SHA-256Descrição:

a8c380b57cb7c381ca6ba845bd7af7333f52ee4dc4e935e98b48bb81facad72b

ed4f68278290205a9d6807644bdef858d80a16c8ebea90d9e2de59a818b7e9ef

36c1a3b66539e072e43579bfcdef4375c49bf55bb1b3d264939757a9a77fa288

Geopolítica e inteligência de ameaças

Os eventos documentados neste relatório reforçam um padrão cada vez mais consolidado: escaladas geopolíticas funcionam como gatilhos imediatos para a intensificação de operações cibernéticas em escala global. O assassinato de Khamenei não apenas deflagrou retaliação cinética, mas ativou simultaneamente APTs estatais, coletivos hacktivistas e atores oportunistas — produzindo mais de 150 ataques reivindicados contra 110 organizações em 16 países em apenas 72 horas.

Três fenômenos centrais emergem desta análise. Primeiro, a convergência de ecossistemas: a cooperação tática entre atores pró-iranianos e pró-russos, como o NoName057(16), amplia a superfície de ameaça para além de alianças formais. Segundo, a aceleração do ciclo de ataque: domínios C2 registrados dias antes, certificados com validade de 72 horas e uso de IA generativa no desenvolvimento de malware demonstram redução drástica no tempo de preparação. Terceiro, a dissolução de fronteiras entre alvos militares e civis: saúde, transporte, água e aviação comercial foram indiscriminadamente visados como instrumento de pressão.

Para organizações em setores historicamente visados por APTs iranianos — governo, energia, telecomunicações, finanças e defesa — conflitos cinéticos devem ser tratados como indicadores antecedentes de campanhas cibernéticas.

A inteligência de ameaças contextualizada e a capacidade de resposta rápida a novos TTPs permanecem como pilares essenciais da postura defensiva.